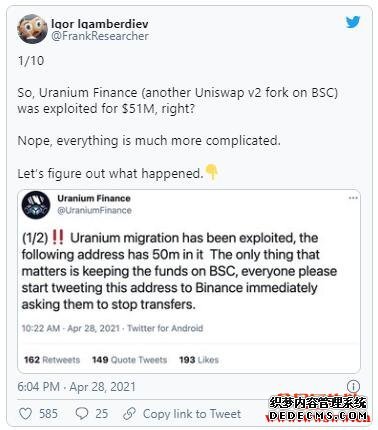

还原Uranium遭黑原由

按照Uranium官方的说法,此进攻事件是在前协议迁移到V2.1版本的进程中产生的。按照The Block研究员Igor Igamberdiev的说法,遭黑原因大概与Uranium V2生意业务对(Pair)合约中的某个裂痕有关。

受黑资金:

– 34k WBNB ($18M)

– 17.9M BUSD ($17.9M)

– 1.8k ETH ($4.7M)

– 80 BTC ($4.3M)

– 26.5k DOT ($0.8M)

– 638k ADA ($0.8M)

– 5.7M USDT ( $5.7M)

– 112k U92

据Igor Igamberdiev 暗示,WBNB 与BUSD 还被困在黑客的合约中,基于某些问题无法将其转出。

安详审计公司慢雾科技证实了Igor Igamberdiev的说法,其暗示,当用户利用闪电贷向资金池借出资金时,该合约的swap函数在按照恒定乘积公式查抄合约余额方面存在精度处理惩罚错误的问题,导致最后合约中计较出的余额会比合约实际的余额大100倍。换句话说,假如进攻者利用闪电贷的成果向Uranium的生意业务对合约中提倡借钱,,最终只需要偿还借贷金额的1%即可通过查抄,剩余的99%的余额则会被用户收入囊中,导致Uranium资金池的损失。

进攻者在完成进攻之后,透过基于BSC的去中心化生意业务平台PancakeSwap将BSC链上的DOT和ADA代币转换成ETH(BEP-20版本),然后透过资产跨链协议AnySwap将BEP-20版本的ETH转换成以太坊版本的ETH。乐成将ETH转移至以太坊后,黑客又将这些资金(2,438 ETH)转入混币器Tornado Cash,使这笔非法所得难以被追踪。

除此之外,黑客还利用AnySwap 将80 颗BEP-20 版本的比特币转移出BCS 区块链。

按照The Block 的报导,Uranium 的合约代码因不明原因从Github 中删除,难免让人猜疑,此次进攻毕竟是团队内部所为照旧来自外部黑客的进攻。

郑重声明:本文版权归原作者所有,转载文章仅为传播更多信息之目的,如作者信息标记有误,请第一时间联系我们修改或删除,多谢。